排序

8086教育版汇编语言

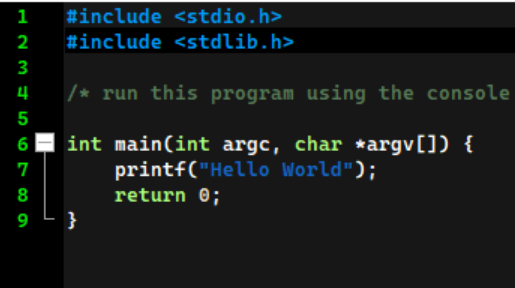

8086用于学习简单的原理(现在几乎都是x86 move和add指令: 汇编指令 行为 高级语言描述 mov ax,18 将18送入AX AX=18 mov ah,78 将78送入AH AH=78 add ax,8 将寄存器AX中的数值加8 AX=AX+8 mov ax...

[CTFshow]Web爆破章节之[25-28]笔记

前言 接上回章节 Web25 没想到都是随机种子的爆破... 传入r用0-随机生成的种子 如果设置的cookie等于第二次和第三次随机种子之和则输出flag 下载Php随机种子爆破包https://www.openwall.com/php...

利用JS为你的网站增加一些彩蛋

前言 内容原创(代码纯手敲) 演示 狐狸是通过CSS+JS实现的 引用CSS来改变图片大小和位置 引用JS来弹出来窗口 当鼠标光标移动到首页的狐狸的时候会弹出来隐藏窗口 当你点击下面的狐狸时候 当你...

以攻防的角度真实简单玩转域控-春秋云镜Initial打靶记录

前言 滴 正题 对目标地址进行端口扫描 开启了80端口 经典TP框架 打了20多攻防以及挖了上千个漏洞 从来没遇见过TPRCE 但是日志泄露遇见的挺多 这里有TP5rce getshell一下 这里调用mysql的命令是...

sictf-[签到]stack

最近刚开始学习pwn,来复现一下打完的sictf的一道pwn签到题目 题目 思路 先下载附件,拿到ida里反汇编看一下 其中setup函数是初始化的,我们主要看run函数 大致意思就是定义了一个buf数组和nbyt...

[CTFshow]Web命令执行章节之[41-52]笔记

前言 好,开冲了 Web41 过滤了0-9 a-z ~ + $[]{}-\等 使用的是post请求 这里直接用脚本 脚本的路径也附上 https://blog.csdn.net/miuzzx/article/details/108569080 把php脚本和python脚本放到一...

PHP serialize&unserialize Study writeup(2)

前言 本篇文章主要主要讲的是靶场的PHP反序列化的一些题 复习一下魔术方法 __construct() 当一个对象创建的时候被调用 _ _destruct() 当一个对象销毁的时候被调用 __toString() 当一个对象被当...

[CTFshow]Web命令执行章节之[53-68]笔记

前言 好,继续冲 Web53 过滤了很多,默认system输入的是返回值而不是结果值 ?c=ta''c${IFS}fla?.php Web54 过滤很多 tac被过滤了 但是cp和mv都没被过滤 ?c=cp${IFS}fla?.php${IFS}t.txt Web55(熟...

![[CTFshow]Web爆破章节之[25-28]笔记,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240118042332725.png)

![sictf-[签到]stack,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/02/20240222101323554.png)

![[CTFshow]Web命令执行章节之[41-52]笔记,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240119175535601.png)

![[CTFshow]Web命令执行章节之[53-68]笔记,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240120012426861.png)

![郑州轻工业OJ全部答案题解合集[前200更新完毕],网络安全爱好者中心-神域博客网](https://img.godyu.com/2023/10/20220325152615602.png)

![[LitCTF]cha0s-Writeup,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/06/20240602034759133.png)