最近更新第11页

最近更新第11页排序

[CTFshow]Web命令执行章节之[41-52]笔记

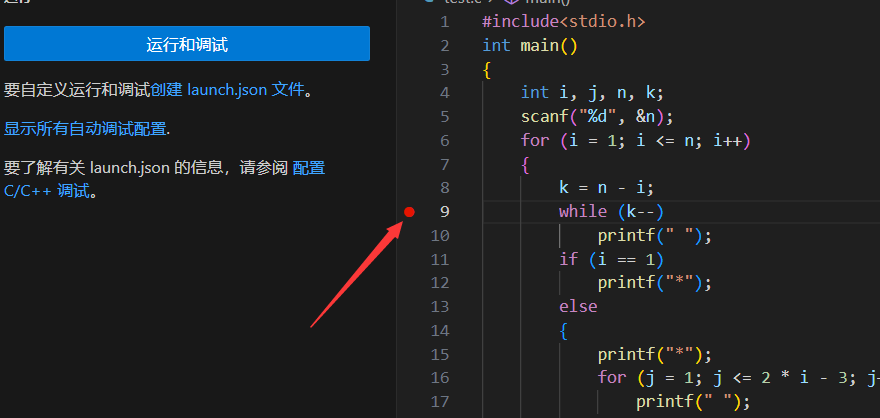

前言 好,开冲了 Web41 过滤了0-9 a-z ~ + $[]{}-\等 使用的是post请求 这里直接用脚本 脚本的路径也附上 https://blog.csdn.net/miuzzx/article/details/108569080 把php脚本和python脚本放到一...

古典密码之维吉尼亚密码(无密钥破解)

介绍 维吉尼亚密码又译维热纳尔密码: 是使用一系列凯撒密码组成密码字母表的加密算法,属于多表密码的一种简单形式。 维吉尼亚密文是通过明文加上密钥,根据维吉尼亚密码表来生成密文。 就是把...

PHP serialize&unserialize Study writeup(2)

前言 本篇文章主要主要讲的是靶场的PHP反序列化的一些题 复习一下魔术方法 __construct() 当一个对象创建的时候被调用 _ _destruct() 当一个对象销毁的时候被调用 __toString() 当一个对象被当...

[Thm红队]OverPass代码审计绕过JS之host欺骗及反弹Shell提权

前提 房间地址:https://tryhackme.com/room/overpass 两个问题 实战 靶机地址:10.10.109.42 扫一下 开放了ssh 以及80 我们是肯定需要进ssh的 gobu扫一下 当然我们也能dirb or dirsearch扫一下...

[CTFshow]Web命令执行章节之[53-68]笔记

前言 好,继续冲 Web53 过滤了很多,默认system输入的是返回值而不是结果值 ?c=ta''c${IFS}fla?.php Web54 过滤很多 tac被过滤了 但是cp和mv都没被过滤 ?c=cp${IFS}fla?.php${IFS}t.txt Web55(熟...

PHP serialize&unserialize Study writeup(3)

前言 Web 258 直接生成,会pass掉以0开头+数字的不分大小写 仔细发现一共有两处 绕过正则 $b=str_replace(':11',':+11',$a); $d=str_replace(':8',':+8',$c); exp <?php class ctfShowUser{ p...

[上线vshell]-fastjson漏洞分析复现-及自动化工具检测

免责声明 仅为个人学习使用,请勿实时违法行为,责任与个人无关 VPS是自己买的服务器搭建的环境,请在合法授权中测试 搭建环境 vulhub/fastjson/1.2.24-rce at master · vulhub/vulhub · GitHub ...

[Thm红队]须藤特工之伪造代理、暴力破解FTP密码及图片隐写和Cve漏洞利用

前言 经过Godyu前三个房间的WP描述,我们对爆破和枚举已经有了基本了解,今天打一个入侵服务器的靶场 房间地址https://tryhackme.com/room/agentsudoctf Welcome to tryhackme! 你在深海发现了一...

![[LitCTF]cha0s-Writeup,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/06/20240602034759133.png)

![[HGAME]2024 WEEK1 writeup笔记,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/02/20240201194241296.png)

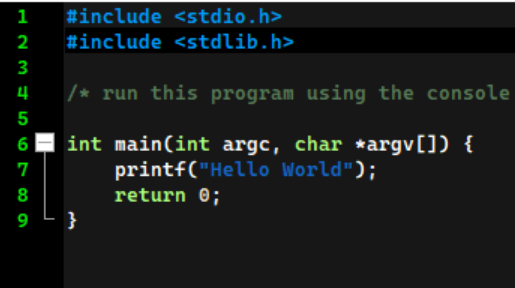

![郑州轻工业OJ全部答案题解合集[前200更新完毕],网络安全爱好者中心-神域博客网](https://img.godyu.com/2023/10/20220325152615602.png)

![[CTFshow]Web命令执行章节之[41-52]笔记,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240119175535601.png)

![[Thm红队]OverPass代码审计绕过JS之host欺骗及反弹Shell提权,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240103150629611.jpg)

![[CTFshow]Web命令执行章节之[53-68]笔记,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240120012426861.png)

![[上线vshell]-fastjson漏洞分析复现-及自动化工具检测,网络安全爱好者中心-神域博客网](https://img.godyu.com/2025/11/20251106054349852.png)

![[Thm红队]须藤特工之伪造代理、暴力破解FTP密码及图片隐写和Cve漏洞利用,网络安全爱好者中心-神域博客网](https://img.godyu.com/2023/12/20231224174056345.png)

![[Mysql]Navicat Premium 16破解激活教程,网络安全爱好者中心-神域博客网](https://img.godyu.com/2023/12/20231229110105702.png)

![[EDUSRC]之PHP未公开源码私密笔记0day漏洞代审分析,网络安全爱好者中心-神域博客网](https://img.godyu.com/2025/11/20251105142243995.png)

![[Tryhackme]expose walkthrough,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/04/20240407070640600.png)

![sictf-[签到]stack,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/02/20240222101323554.png)

![[Tryhackme]Burp Suite: Intruder CSRF Walkthrough,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240129093729123.png)

![[Tryhackme]Intro to SSRF&&Cross-site Scripting writeup,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240128163201608.png)

![[Tryhackme]File Inclusion writeup,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240127145733799.jpg)

![[Thm]子域枚举&&IDOR未授权访问房间答案笔记,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240127090610695.png)

![[CTFshow]WebPHP特性章节之[89-104]WP,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240125064115403.png)