最近更新第13页

最近更新第13页排序

玄机响应 第一章 应急响应-webshell查杀

前言 任务 1.黑客webshell里面的flag 今天某银*证券众测交的洞全重复 遂破防 过来玩靶场 跟着第一章走一遍 黑客webshell里面的flag cat 第一个webshell就可以发现隐藏的flag 2.黑客使用的什么工...

玄机响应第一章 应急响应- Linux入侵排查WP

前言 https://xj.edisec.net/challenges/26 任务 1.web目录存在木马,请找到木马的密码提交 判断出这是个PHP的站点 进入var/www/html判断一下是php站点 find ./ -type f -name '*.php' | xargs ...

LitCTF2025 官方WP

->WEB方向 星愿信箱 进入题目 任意输入后,回显输入的内容 观察数据包是由python语言编写 推测Flask框架下的SSTI注入漏洞 使用经典{{7*7}}尝试判断是否存在模版注入 被waf掉 双括号被过滤 使...

以攻防的角度真实打靶-春秋云镜Hospital打靶记录

前言 觉得这个靶场还是可以的 提权基本上用不上 这里的思路写的简便但易懂 正题 扫端口扫到了8080 8080弱口令登录 8080端口存在弱口令登录 admin/admin123 登录后无用 heapdump泄露 heapdump泄...

以攻防的角度真实简单玩转域控-春秋云镜Initial打靶记录

前言 滴 正题 对目标地址进行端口扫描 开启了80端口 经典TP框架 打了20多攻防以及挖了上千个漏洞 从来没遇见过TPRCE 但是日志泄露遇见的挺多 这里有TP5rce getshell一下 这里调用mysql的命令是...

[上线vshell]-fastjson漏洞分析复现-及自动化工具检测

免责声明 仅为个人学习使用,请勿实时违法行为,责任与个人无关 VPS是自己买的服务器搭建的环境,请在合法授权中测试 搭建环境 vulhub/fastjson/1.2.24-rce at master · vulhub/vulhub · GitHub ...

记录一次很久之前一次内网渗透的经历(攻防技巧包括后渗透及维权)

进入内网后搭建隧道(除了本内网遇到的外,也分享真实攻防中打内网的思路 部分可以刷分的思路暂不分享 部分精华内容(如vcenter 提权等 大屏权限 部分nday POC 特敏感的暂不分享 ) 被控端是window...

密码保护:APP攻防总笔记-实时更新中

01-导入证书&配置抓包 查看自己的IPV4地址 BP添加代理IP选择自己的IPV4 导出证书后缀选择cer 之后就是配置导入模拟器 之后设置里面开启root 磁盘独立磁盘 接下来打开模拟器的设置,点开“安...

![[LitCTF]cha0s-Writeup,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/06/20240602034759133.png)

![[HGAME]2024 WEEK1 writeup笔记,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/02/20240201194241296.png)

![[SHCTF]新生赛 - 部分Reverse题目解析,网络安全爱好者中心-神域博客网](https://godyu.com/wp-content/uploads/2023/10/第4页-18-2.png)

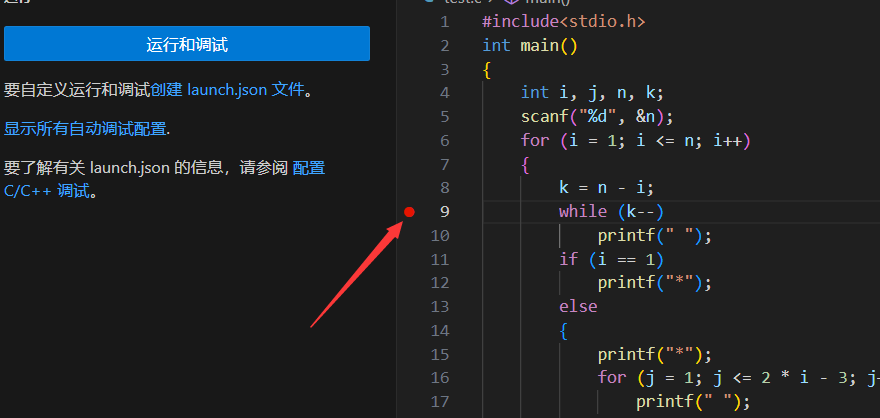

![郑州轻工业OJ全部答案题解合集[前200更新完毕],网络安全爱好者中心-神域博客网](https://img.godyu.com/2023/10/20220325152615602.png)

![[上线vshell]-fastjson漏洞分析复现-及自动化工具检测,网络安全爱好者中心-神域博客网](https://img.godyu.com/2025/11/20251106054349852.png)

![[Mysql]Navicat Premium 16破解激活教程,网络安全爱好者中心-神域博客网](https://img.godyu.com/2023/12/20231229110105702.png)

![[EDUSRC]之PHP未公开源码私密笔记0day漏洞代审分析,网络安全爱好者中心-神域博客网](https://img.godyu.com/2025/11/20251105142243995.png)

![[Tryhackme]expose walkthrough,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/04/20240407070640600.png)

![sictf-[签到]stack,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/02/20240222101323554.png)

![[Tryhackme]Burp Suite: Intruder CSRF Walkthrough,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240129093729123.png)

![[Tryhackme]Command Injection&&SQL Injection writeup,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240128163217619.png)

![[Tryhackme]Intro to SSRF&&Cross-site Scripting writeup,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240128163201608.png)

![[Tryhackme]File Inclusion writeup,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240127145733799.jpg)

![[Thm]子域枚举&&IDOR未授权访问房间答案笔记,网络安全爱好者中心-神域博客网](https://img.godyu.com/2024/01/20240127090610695.png)